Cybersecurity hat ein Image irgendwo zwischen Astrophysik und schwarzer Magie. Zu Unrecht. Gerade Finanzinstitute dürfen das Thema nicht allein den Cyberexperten überlassen. Die breite Belegschaft muss ein Mindestmaß an inhaltlichem Verständnis von Cybersicherheit haben.

Hacker und andere Cyberkriminelle stellen eine zunehmende Gefahr für Banken und Sparkassen dar.

Wir kennen ihn alle in der einen oder anderen Variante, den typischen Cyber-Awareness-Film: junger Mann in schwarzem Kapuzenpullover, fensterloser, dunkler Raum, tiefe, unheilschwangere Musik. Die Message ist immer dieselbe: das Böse lauert überall, der Cyberspace ist dunkel, Genossen. Das alles ist natürlich klischeehaft und nebenbei gesagt völlig realitätsfern (hacken geht auch bei Tageslicht sehr gut). Das Missverständnis, das hier zugrunde liegt, reicht aber viel weiter.

Das geheimnisvolle Image von Cybersecurity, das dieses Fach irgendwo zwischen Astrophysik und schwarzer Magie einordnet, verstärkt ein massives Problem, unter dem viele Banken kulturell leiden: die Berührungsangst des Top- und Middle-Managements zur inhaltlichen Auseinandersetzung mit Cyberthemen.

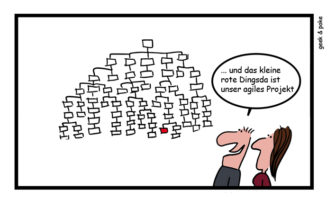

Herrscht allgemein der Eindruck, dass Cybersecurity eine Welt ist, in der sich sowieso nur verrückte Tech-Freaks zurechtfinden können, ist es ja auch nicht überraschend, dass manche Manager irgendwann dazu übergehen, das Problem grundsätzlich zu delegieren, anstatt sich inhaltlich damit zu beschäftigen. Das wiederum kann irgendwann zu Frustration bei den Experten führen, die das Gefühl bekommen, allein gelassen zu werden.

Cybersecurity-Expertise als Standard-Skillset eines Bankers

Inzwischen hat sich immerhin die Erkenntnis durchgesetzt, dass die Mitarbeiter-Awareness mindestens genauso wichtig ist wie Tools und Technik. Der nächste Schritt muss das Selbstverständnis sein, dass ein Mindestmaß an inhaltlichem Verständnis von Cybersicherheit in Zukunft zum Standard-Skillset eines Bankers gehören wird. Genau wie es heutzutage für einen Banker anachronistisch wäre, Geldwäscheprävention als ein Spezialgebiet zu deklarieren, von dem er als Generalist nichts verstehen muss, wird es in zehn Jahren nicht mehr zeitgemäß sein, als Banker nicht zu wissen, was eine SQL-Injection ist oder was es mit einer Level 7 DDOS-Attack auf sich hat.

Warum dieses Selbstverständnis so wichtig ist, verdeutlicht ein besonders plakatives Beispiel aus der IT selbst: die Einbindung von Cyberexperten in IT-Architekturfragen.

Es ist ja ohnehin schon schwierig genug, die IT einer Bank architektonisch sauber zu gestalten; häufig besteht die Bank-IT aus einer Ansammlung krude zusammengefügter Legacy-Systeme, in die man nach und nach etwas Ordnung reinzubringen versucht. Kommt doch mal der Moment, um die IT-Landschaft etwas umfangreicher aufräumen zu können, fällt häufig der Satz: „Am Ende müssen wir diesen Plan noch mit Cybersecurity abstimmen.“ Das ist ungefähr so, als ob man beim Bau eines Hauses dem Architekten erst am Schluss einen Experten für Einbruchssicherheit schicken muss, der ihm verrät, dass Häuser abschließbare Türen haben sollten und dass Einbrecher es durchaus attraktiv finden, wenn im Erdgeschoss eine Seite des Hauses offene Durchgänge nach draußen hat. Und genau hier liegt das Problem: ein Architekt, der Häuser entwirft, weiß das auch ohne Experteninput.

Know-How über Cybersecurity gehört in die Belegschaft

Manche Unternehmen sind dazu übergegangen, das Cyberteam immer möglichst früh einzubinden, so dass der Architekt und der Cyberexperte eng zusammenarbeiten. Das ist auch nicht per se falsch, aber wenn man es mal auf das oben genannte Beispiel des Hausbaus überträgt, wirkt es immer noch skurril: der Einbruchsexperte sitzt von Anfang an neben dem Architekt und prüft, ob dieser Eingänge mit oder ohne Türen zeichnet. Die einzig effektive Lösung ist es, ein möglichst fundiertes Know-How über Cybersecurity in der Breite der Belegschaft zu verankern, so dass jeder Mitarbeiter bei allem, was er tut, die Implikationen für Cybersicherheit automatisch mit berücksichtigt.

Wenn dieser Zustand erreicht wäre, gäbe es immer noch genug für die Cyberexperten zu tun, denn es werden immer noch besonders komplexe Probleme auftauchen, für die man einen Spezialisten braucht, genau wie bei der oben erwähnten Geldwäscheprävention. Nur dass die Spezialisten dann wesentlich effektiver eingesetzt werden können. Eine Endabnahme der Architektur würde zum Beispiel immer noch stattfinden, aber das Design würde sich dadurch nicht mehr so gravierend ändern, weil schon mehr von Anfang an richtig gemacht würde.

Es gibt, abgesehen von der Frage der Effektivität, auch noch einen anderen Grund, dieses Modell zu verfolgen: die Motivation der Cyberexperten, die zunehmend zum Engpass bei dieser wichtigen Key-Ressource wird. Wenn man Informatik studiert, mehrere Jahre in Cybersecurity gearbeitet, diverse Zertifizierungen absolviert und sich regelmäßig fortgebildet hat, möchte nicht den größten Teil seiner Zeit damit verbringen, Probleme zu vermeiden, die auf einen für Experten schwer nachvollziehbaren Grad an Unwissen zurück zu führen sind.

Dieser Mangel an breiter inhaltlicher Auseinandersetzung mit dem Thema Cybersecurity demotiviert die Experten. Kompensieren lässt sich dieser Mangel jedoch nicht durch Äußerlichkeiten wie Änderungen im Dresscode oder dem Arbeitsumfeld („wir mieten ein Loft in Berlin, da fühlen sich die jungen Cyberfreaks wohler“). Bei den Experten ruft dies im besten Fall Gelächter, im schlimmsten Fall resigniertes Kopfschütteln hervor. Den meisten Cyber-Fachleuten ist es relativ unwichtig, ob sie zur Arbeit im Frankfurter Büro ein Hemd tragen oder im Berliner Loft einen Kapuzenpulli, verglichen mit der Frage, wie groß das inhaltliche Interesse des Vorstands abseits des COO an dem Thema wirklich ist.

Was kann man also konkret tun?

Drei Maßnahmen für mehr Cybersicherheit

Zunächst muss die Erkenntnis Einzug halten, dass Grundlagen der Cybersecurity kein Hexenwerk sind und man als Laie in kurzer Zeit bereits viel darüber lernen kann. Wenn man seinen CISO, den

Chief Information Security Officer, darum bittet, einem eine kleine Liste von Links zu YouTube-Videos, Blogs und Fachaufsätzen zusammenzustellen, um sich ein wenig fortzubilden, wird man in der Regel auf Begeisterung stoßen. Dieser einfache Schritt kann bereits einen enormen Impact haben.

Als nächstes muss man seinen Mitarbeitern die Angst vor dem Thema nehmen – hierzu ist es vor allem wichtig, dass man als Nicht-IT-Vorstand offen darüber spricht, dass man selbst diese Lernkurve durchlaufen hat, idealerweise auch noch zugibt, dass man am Anfang große Scheu davor hatte.

Als drittes ist es notwendig, dass man über die neuen Entwicklungen im Cybersecurity-Umfeld in den Risk-Komitees regelmäßig spricht, so dass das Cybersecurity eher den Stellenwert eines „ganz normalen Risikothemas“ bekommt.

Diese Maßnahmen kosten… quasi nichts. Alles, was es dafür braucht, ist die Entschlossenheit, das Thema anzugehen, ein wenig persönlichen Einsatz und vor allem das Überwinden von Berührungsängsten. Der Impact hingegen ist enorm.