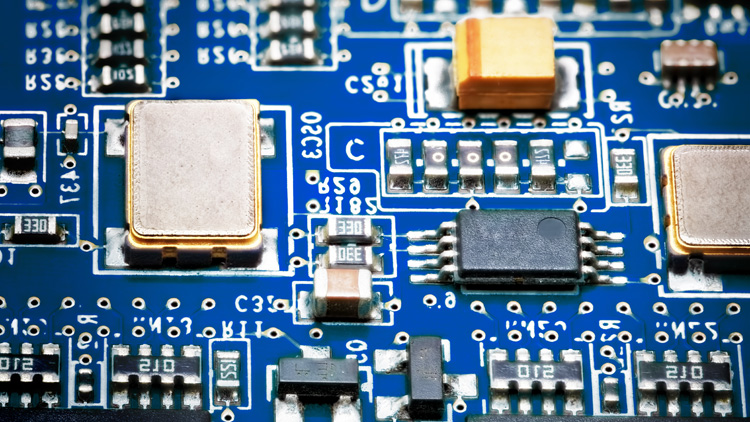

Eine aktuelle Studie zeigt: Moderne Hacker passen ihre Angriffstaktiken zunehmend der neuen Arbeitsrealität an. Cyberkriminelle setzen gezielt neue Open-Source-Tools ein, um Unternehmen durch Erpressung zur Zahlung von Lösegeld zu bewegen.

Die Digitalisierung erfasst unseren Alltag und die gesamte Wirtschaft ist davon betroffen. Die Geschäftsmodelle ganzer Branchen werden dadurch – teilweise dramatisch – verändert. Auch Banken und Sparkassen können sich diesem Trend nicht entziehen. Studien zu den aktuellen Trends und Entwicklungen in diesem Bereich finden Sie im Bank Blog.

Dass die Sicherheit eines Unternehmens auch und vor allem im Internet verteidigt wird, sollte Managern seit fünfzehn Jahren bekannt sein. Wollen sie über ihre eigenen Daten Herr im Hause und, für ihre Kunden weiterhin ein vertraulicher Partner bleiben, dann benötigen sie eine Sicherheits- und IT-Abteilung, die auf die Gefahren von Cyber-Angriffen vorbereitet ist.

Doch auch Hacker lernen dazu und passen ihre Taktiken der neuen Arbeitsrealität an. Einer aktuellen Studie der Unternehmensberatung Accenture zufolge, setzen Cyberkriminelle weltweit gezielt neue Open-Source-Tools für Lösegelderpressung ein. Dafür nutzen sie unter anderem die E-Mail-Systeme von Unternehmen aktiv aus.

Corona verändert Taktik von Cyberkriminelle

Die Corona-Pandemie habe nicht nur unsere Lebensweise verändert, sondern auch die Taktiken von Cyberkriminellen. Demnach hätten sich den Hackern durch pandemie-bedingte Veränderungen in Unternehmen neue Schwachstellen offenbart.

Infiltrierte Systeme werden klassischerweise missbraucht, um illegalen Datenverkehr zu verstecken, Befehle weiterzuleiten, E-Mails zu kompromittieren, Daten zu stehlen oder Zugangsdaten für Spionagezwecke zu sammeln.

Überraschend sei dabei, dass nicht etwa ausgefeilte Hacker-Codes verwendet würden, sondern schlichte Standard-IT-Tools. Die Vorteile aus Sicht der Cyberkriminellen: Diese Tools sind einfach zu bedienen, effektiv und kosteneffizient.

Die Anwendungen, Systeme und Funktionen kämen vor allem aus der Umgebung der Opfer, die Kriminelle als Ziel ausmachen. Die Cyberattacken werden dabei über gemeinsam genutzte Server-Infrastruktur, öffentlichen Exploit-Code und Open-Source Penetrationstests durchgeführt. Auch Programme wie Microsoft Exchange oder Outlook Web Access seien beliebte Ziele.

Hacker-Kollektive im Auftrag fremder Regierungen

Die Studie identifiziert vermehrt organisierte Gruppen, die mutmaßlich im Auftrag einzelner Regierungen operierten. So etwa die seit 2014 agierende iranische Hackergruppe „Sourface”, die auch unter den Namen „Chafer” oder „Remix Kitten” arbeiten. Sie sei bekannt für ihre Cyberangriffe auf die Öl- und Gas-, Kommunikations- und Transportindustrie sowie andere Branchen in den USA, Israel, Europa, Saudi-Arabien, Australien und weiteren Regionen.

Ein anderes Beispiel bilde die von Russland aus operierende Gruppe „Belugasturgeon” (auch bekannt als „Turla“ oder „Snake“), die seit mehr als zehn Jahren aktiv ist und mit zahlreichen Cyberangriffen in Verbindung gebracht wird, die sich gegen Regierungsbehörden, außenpolitische Forschungsunternehmen und Think Tanks auf der ganzen Welt richten.

An diesen Gruppen konnten die Experten belegen, dass Hacker tatsächlich legale Standardfunktionen von Windows sowie frei verfügbare Tools wie Mimikatz zum Auslesen von Anmeldeinformationen nutzen. Dadurch eröffnet sich ihnen die Möglichkeit, Befugnisse und Zugriffsrechte zu übernehmen – oder sich im Netzwerk getarnt zu bewegen.

Das Prinzip Ransomware

Ransomware, sogenannte Erpressungstrojaner, sind für Cyberkriminelle ebenfalls ein lukratives Geschäftsmodell. Sind sensible Daten erst einmal gesammelt, drohen sie damit, diese zu veröffentlichen – an Freunde, Familie, Bekannte. „Hack and Leak” nennt sich das Verfahren. Ransomware-Programme wie „Maze”, „Sodinokibi” oder „DoppelPaymer” sind berüchtigt, werfen hohe Gewinne ab, und würden einen Schwarm von Nachahmern anziehen.

Im Dark Web würden Hintermänner für regelmäßige Updates und Verbesserungen ihrer Schadsoftware werben oder neue Mitglieder rekrutieren. Den Neuankömmlingen winke eine lukrative Beteiligung am erpressten Lösegeld. Beliebt ist in diesen Foren vor allem sogenannte LockBit-Ransomware. Sie besitze die Fähigkeit, sich im Unternehmensnetzwerk selbst zu verbreiten.

Was können Unternehmen tun?

Unternehmen müssten jetzt verstärkt daran arbeiten, die richtigen Kontrollmechanismen zu installieren und sich zuverlässige Informationen über Cyber-Bedrohungen einzuholen. Es sei sehr wahrscheinlich, dass auch in den kommenden Jahren mit Standard-Anwendungen in die offenen Flanken der Unternehmenssysteme zu stechen. Denn sie seien einfach zu bedienen, effektiv und kosteneffizient.

Premium Abonnenten des Bank Blogs haben direkten kostenfreien Zugriff auf die Bezugsinformationen zu Studien und Whitepapern.

Noch kein Premium-Leser?

Premium Abonnenten des Bank Blogs haben direkten Zugriff auf alle kostenpflichtigen Inhalte des Bank Blogs (Studienquellen, E-Books etc.) und viele weitere Vorteile.

>>> Hier anmelden <<<

Neu: Tagespass Studien

Sie wollen direkten Zugriff auf einzelne Studien, aber nicht gleich ein Premium-Abonnement abschließen? Dann ist der neue Tagespass Studien genau das richtige für Sie. Mit ihm erhalten Sie für 24 Stunden direkten Zugriff auf sämtliche Studienquellen.

>>> Tagespass Studien kaufen <<<

Ein Service des Bank Blogs

Der Bank Blog prüft für Sie regelmäßig eine Vielzahl von Studien/Whitepapern und stellt die relevanten hier vor. Als besonderer Service wird Ihnen die Suche nach Bezugs- und Downloadmöglichkeiten abgenommen und Sie werden direkt zur Anbieterseite weitergeleitet. Als Premium Abonnent unterstützen Sie diesen Service und die Berichterstattung im Bank Blog.